Web 应用程序攻击、API 攻击解析与 360CDN 防护推荐

**

一、Web 应用程序攻击解析

(一)定义

Web 应用程序攻击是指攻击者利用 Web 应用程序自身存在的漏洞(如代码缺陷、配置不当等)或 Web 服务器、网络环境的安全弱点,对 Web 应用程序发起的非法访问、数据窃取、功能破坏等恶意行为,其目标通常是 Web 应用程序存储的敏感数据(如用户账号密码、交易信息)或 Web 应用程序的正常运行能力。

(二)常见类型及危害

- SQL 注入攻击

- 原理:攻击者在 Web 应用程序的输入框(如登录框、搜索框)中注入恶意 SQL 语句,利用应用程序未对输入数据进行严格过滤的漏洞,欺骗数据库执行非法操作。

- 危害:可窃取数据库中的全部敏感数据(如用户信息、商业机密),甚至修改、删除数据库数据,破坏 Web 应用程序的数据完整性;严重时可通过 SQL 注入获取服务器权限,控制整个 Web 服务器。

- 示例:在登录页面的 “用户名” 输入框中输入 “' OR 1=1 --”,若应用程序未过滤该输入,可能直接绕过登录验证,获取系统访问权限。

- 跨站脚本攻击(XSS)

- 原理:攻击者将恶意 JavaScript 脚本注入到 Web 应用程序的页面中,当其他用户访问该页面时,脚本会在用户的浏览器中自动执行,窃取用户的 Cookie、会话 ID 等敏感信息,或伪造用户操作。

- 分类:分为存储型 XSS(恶意脚本被存储在服务器数据库中,如论坛帖子、评论)、反射型 XSS(恶意脚本通过 URL 参数注入,仅在单次请求中生效)和 DOM 型 XSS(通过操纵页面 DOM 结构执行恶意脚本)。

- 危害:窃取用户个人信息(如登录状态、支付信息),冒充用户发起恶意操作(如转账、发布不良内容),甚至通过蠕虫式传播影响大量用户,破坏 Web 应用程序的声誉。

- 跨站请求伪造(CSRF)

- 原理:攻击者利用用户已登录 Web 应用程序的身份(即浏览器中保存的会话 Cookie),诱导用户点击恶意链接或访问恶意页面,向 Web 应用程序发起伪造的合法请求,完成非法操作。

- 危害:可伪造用户执行转账、修改密码、删除数据等关键操作,由于请求携带用户的合法会话信息,Web 应用程序难以区分请求是否为用户真实意愿,导致用户权益受损。

- 示例:攻击者制作包含 “修改用户绑定手机号” 请求的恶意页面,诱导已登录某电商平台的用户访问,页面自动发送请求,将用户手机号改为攻击者控制的号码。

- 文件上传漏洞攻击

- 原理:Web 应用程序若未对用户上传的文件类型、大小、内容进行严格校验,攻击者可上传包含恶意代码的文件(如.php 脚本文件、木马程序)到服务器,随后通过访问该文件触发恶意代码执行。

- 危害:上传的恶意文件可成为控制服务器的 “后门”,攻击者通过执行脚本获取服务器权限,窃取服务器上的文件、数据,或利用服务器发起进一步的网络攻击(如攻击其他服务器)。

二、API 攻击解析

(一)定义

API(应用程序编程接口)是不同应用程序之间实现数据交互和功能调用的桥梁,API 攻击则是攻击者利用 API 设计、开发、部署过程中的安全漏洞(如认证授权缺失、参数校验不严、权限控制不当等),对 API 接口发起的恶意请求,以窃取数据、破坏服务或越权操作。随着移动应用、微服务架构的普及,API 成为企业业务交互的核心,也成为攻击的重点目标。

(二)常见类型及危害

- API 未授权访问攻击

- 原理:API 若未设置有效的认证机制(如未要求 Token、API 密钥),或认证机制存在漏洞(如 Token 可被轻易破解、密钥长期不变),攻击者可直接访问未授权的 API 接口,获取敏感数据或执行核心操作。

- 危害:窃取 API 接口返回的用户数据(如用户手机号、消费记录)、业务数据(如订单信息、产品库存);越权执行管理操作(如删除 API 配置、修改业务参数),破坏业务正常运行。

- 示例:某物流平台的 “用户订单查询 API” 未验证请求者身份,攻击者通过遍历用户 ID,可查询任意用户的订单详情。

- API 参数注入攻击

- 原理:与 Web 应用程序的 SQL 注入类似,攻击者在 API 的请求参数(如 URL 参数、请求体参数)中注入恶意数据(如 SQL 语句、命令代码),利用 API 未对参数进行过滤校验的漏洞,触发非法操作。

- 危害:窃取后端数据库数据、执行服务器命令,甚至控制 API 所在的服务器;若 API 关联支付、订单等核心业务,还可能导致交易异常、资金损失。

- API 滥用攻击

- 原理:攻击者通过高频次、大规模调用 API 接口(即 “API 暴力请求”),或利用 API 设计缺陷(如未限制单用户调用次数、未设置流量阈值),消耗 API 服务器的计算资源、带宽资源,导致 API 服务不可用。

- 分类:包括 API 流量攻击(如 DDoS 式 API 请求)、API 遍历攻击(如遍历用户 ID、订单 ID 获取数据)、API 恶意调用(如重复提交订单、恶意取消服务)。

- 危害:导致 API 服务响应缓慢甚至崩溃,影响依赖该 API 的前端应用(如 App、小程序)正常使用;消耗企业服务器资源,增加运维成本;若 API 关联核心业务(如电商支付、出行打车),还可能造成直接的经济损失。

- API 权限越权攻击

- 原理:API 若存在权限控制漏洞(如仅在前端验证权限、未在后端二次校验,或权限判断逻辑错误),攻击者可通过修改请求参数(如用户 ID、角色标识),获取超出自身权限的 API 访问能力,例如普通用户访问管理员专属 API、获取其他用户的敏感数据。

- 危害:破坏 API 的权限安全体系,导致用户数据泄露、业务逻辑混乱;攻击者可利用越权权限执行管理操作(如删除用户、修改业务规则),严重威胁应用程序的安全性。

三、Web 应用程序攻击与 API 攻击的对比

对比维度 | Web 应用程序攻击 | API 攻击 |

攻击目标 | Web 应用程序的页面、交互功能、后端数据库 | API 接口(数据交互、功能调用的核心入口) |

攻击载体 | Web 页面输入框、URL 参数、Cookie 等 | API 请求(URL、请求头、请求体、参数等) |

影响范围 | 主要影响 Web 应用程序用户及服务器 | 影响所有依赖该 API 的应用(如 App、Web 端、第三方应用) |

检测难度 | 部分攻击(如存储型 XSS)易通过页面异常发现 | 多为后台请求,攻击行为更隐蔽,检测难度更高 |

依赖环境 | 依赖浏览器环境(如 XSS、CSRF 需用户浏览器执行) | 不依赖浏览器,可通过脚本、工具直接发起请求 |

四、Web 应用程序与 API 攻击的通用防护思路

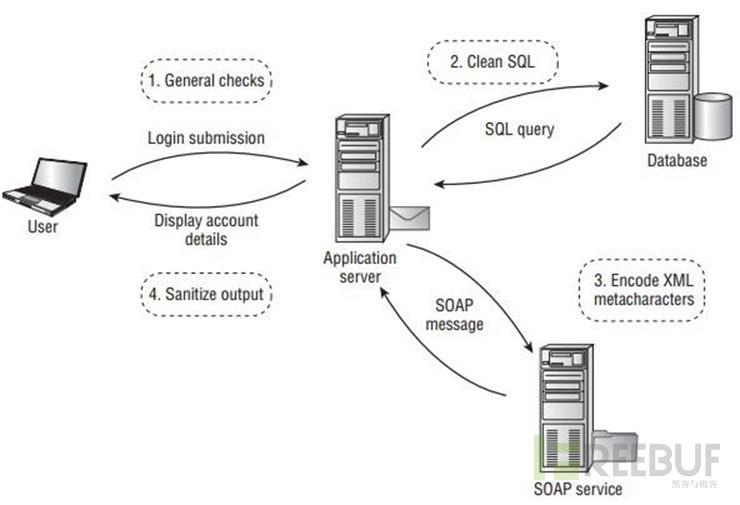

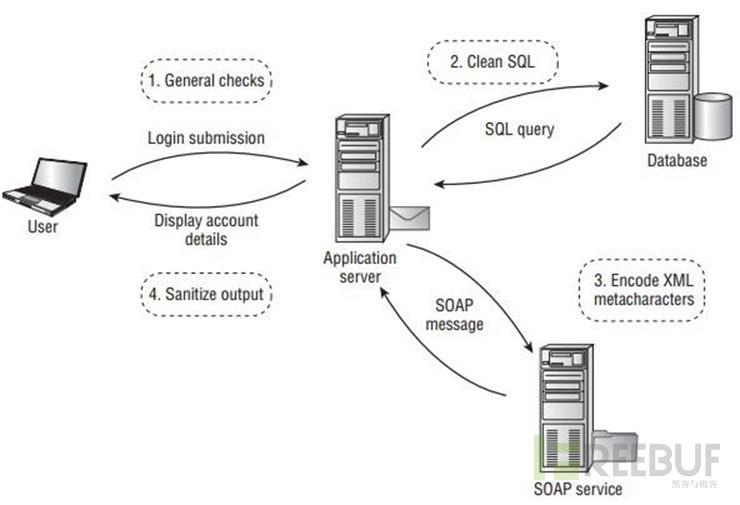

- 输入校验与过滤:对 Web 应用程序的输入框、API 请求参数进行严格校验,过滤恶意字符(如 SQL 语句关键字、JavaScript 脚本标签),采用 “白名单” 机制限制合法输入类型,避免注入类攻击。

- 强化认证授权:Web 应用程序需采用安全的登录认证机制(如双因素认证、验证码),API 需配置严格的身份验证(如 Token、API 密钥、OAuth2.0),并定期更新认证凭证,防止未授权访问。

- 权限严格控制:在 Web 应用程序和 API 的后端代码中,实现 “最小权限原则”,对每个操作进行权限校验(前后端双重校验),避免权限越权;明确用户角色与权限的对应关系,禁止超范围访问。

- 流量控制与监控:设置 Web 应用程序和 API 的流量阈值,限制单 IP、单用户的请求频率,抵御高频次滥用攻击;部署安全监控系统,实时监测异常请求(如高频失败登录、异常参数请求),及时告警并阻断攻击。

- 安全技术防护:部署 Web 应用防火墙(WAF)抵御 Web 应用程序攻击,部署 API 网关防护 API 接口;定期更新服务器系统、应用程序框架,修复已知安全漏洞;对敏感数据(如密码、交易信息)进行加密存储和传输(如 HTTPS 加密)。

五、推荐 360CDN:Web 与 API 攻击的高效防护方案

(一)360CDN 的核心防护能力

360CDN(内容分发网络)不仅具备传统 CDN 的 “加速内容分发、降低服务器负载” 功能,更融合了 360 安全团队的核心安全技术,可针对性抵御 Web 应用程序攻击与 API 攻击,为企业 Web 业务和 API 服务提供 “加速 + 安全” 一体化防护。

- Web 应用程序攻击防护

- 内置专业 WAF 引擎:360CDN 集成了 360 自研的 Web 应用防火墙(WAF),可精准识别并阻断 SQL 注入、XSS、CSRF、文件上传漏洞等常见 Web 攻击,基于实时更新的威胁情报库(覆盖全球最新攻击特征),可快速响应新型 Web 攻击,避免攻击绕过。

- 智能 Cookie 保护:通过 Cookie 加密、SameSite 属性配置、会话劫持检测等技术,防止攻击者通过 XSS、CSRF 攻击窃取用户 Cookie、会话 ID,保障 Web 应用程序的用户身份安全。

- API 攻击防护

- API 专属防护模块:360CDN 针对 API 攻击的特点,开发了 API 防护模块,支持对 API 请求进行精细化管控:① 身份验证校验(验证 API 密钥、Token 的合法性);② 参数合规性检测(过滤恶意参数、校验参数格式);③ 流量阈值控制(限制单 IP、单 Token 的 API 调用频率,抵御 API 滥用攻击);④ 权限校验增强(配合后端权限体系,二次校验 API 请求的权限,防止越权访问)。

- 隐蔽 API 保护:支持对 API 接口进行 “隐藏” 配置,仅允许指定来源(如企业自有 App、授权第三方应用)的请求访问 API,避免 API 接口被攻击者扫描、探测,降低攻击风险。

- 额外安全保障

- DDoS 攻击防护:360CDN 依托 360 全球分布式节点网络,可抵御大流量 DDoS 攻击(如 SYN Flood、UDP Flood),将攻击流量引流至边缘节点进行清洗,保障 Web 应用程序和 API 服务器的稳定运行。

- 实时安全监控与告警:提供可视化安全监控平台,实时展示 Web 和 API 的攻击拦截情况(如攻击类型、攻击 IP、拦截次数),支持自定义告警规则(如攻击量突增、高危攻击触发),帮助企业及时发现并响应安全威胁。

(二)360CDN 的附加优势

- 加速与安全兼顾:在提供安全防护的同时,360CDN 通过全球 2000 + 边缘节点的分布式部署,将 Web 内容(如页面、图片、视频)和 API 响应缓存至离用户最近的节点,降低网络延迟,提升用户访问速度,避免 “安全防护影响访问体验” 的问题。

- 易用性与灵活性:支持零代码配置(通过控制台可视化操作即可开启防护规则),无需修改企业现有 Web 应用程序或 API 代码;提供自定义防护规则功能,可根据企业业务场景(如电商、金融、政务)调整防护策略,适配不同业务的安全需求。

- 专业技术支持:360 拥有专业的安全团队,可为企业提供 7×24 小时安全技术支持,针对突发安全事件(如大规模攻击、漏洞应急)提供快速响应和解决方案,降低企业安全运维成本。

(三)推荐结论

无论是 Web 应用程序面临的 SQL 注入、XSS 等攻击,还是 API 服务遭遇的未授权访问、滥用攻击,360CDN 都能通过 “安全防护 + 内容加速” 的一体化方案,提供高效、可靠的保障。其融合了 360 多年的安全技术积累与 CDN 的性能优势,可帮助企业在降低安全风险的同时,提升用户访问体验,是当前 Web 业务与 API 服务安全防护的优选方案。